EN BREF :

Le règlement DORA (Digital Operational Resilience Act) a pour objectif de renforcer la résilience opérationnelle en matière de technologie d’information et de communication (TIC) des entités financières au sein de l’Union Européenne. Il impose des obligations strictes de gestion des risques numériques, notamment la déclaration des incidents qui affectent : la sécurité, la continuité des services financiers et la stabilité des marchés.

Ces obligations de déclaration sont précisées aux articles 17 à 23 du règlement, qui détaillent la gestion, la classification et la notification des incidents liés aux TIC.

Cet article met en avant les types d’incidents à déclarer, les critères de notification, le processus de déclaration, et fournit des exemples concrets.

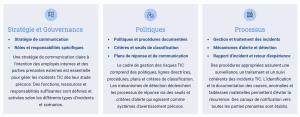

VUE D’ENSEMBLE DES PRINCIPALES EXIGENCES

TYPES D’INCIDENTS A DECLARER DANS LE CADRE DE DORA

DORA définit plusieurs types d’incidents qui doivent être signalés aux autorités compétentes et sont classés selon des critères énoncés, y compris les seuils d’importance. Ceci afin de déterminer leur niveau de gravité et leur impact potentiel sur les clients, la stabilité du système et des services financiers dans son ensemble. Ces critères de classification (Cf article 18) permettent de déterminer si un incident doit être qualifié de majeur et de définir les modalités de son traitement.

En pratique, DORA distingue plusieurs types d’incidents, ceux :

- Affectant la Sécurité des Systèmes et Réseaux Informatiques

- Perturbant les services financiers

- Impactant les clients ou le public

- Affectant la résilience des infrastructures critiques

Incidents affectant la Sécurité des Systèmes et Réseaux Informatiques

Dans cette catégorie, les incidents comprennent tous les événements qui compromettent la sécurité, la confidentialité, l’intégrité et la disponibilité des systèmes d’information utilisés pour les services financiers. Ces incidents recensés par DORA se répartissent de la manière suivante, selon leur nature et leurs effets sur la continuité des services financiers :

- Cyberattaques : Les cyberattaques incluent des tentatives malveillantes de compromettre des systèmes financiers, telles que les attaques par ransomware, phishing, malwares, ou intrusions non autorisées. Ces attaques visent généralement à accéder à des données sensibles, perturber les services ou exiger une rançon.

- Défaillances techniques : Les interruptions ou défaillances des systèmes informatiques, comme une panne des serveurs, problèmes de réseau, ou des dysfonctionnements logiciels affectant la continuité des services financiers.

- Atteintes à la confidentialité : Un incident où des informations sensibles (données personnelles des clients, informations de comptes bancaires, etc.) sont exposées, compromises ou perdues, par exemple, lors d’un accès non autorisé à une base de données.

Incidents perturbant les Services Financiers

Cette catégorie englobe les incidents qui affectent la capacité des institutions financières à fournir des services vitaux, compromettant ainsi leur performance ou leur accessibilité.

- Panne de service : Cela inclut l’incapacité à fournir des services financiers essentiels, comme les paiements, les transferts de fonds ou la gestion de comptes bancaires. Par exemple, une panne de serveur empêchant les clients d’accéder à leur compte bancaire ou de réaliser des transactions.

- Défaillance de la chaîne d’approvisionnement numérique : Les institutions financières dépendent de plusieurs fournisseurs tiers pour des services technologiques. Un incident affectant un fournisseur, comme une panne d’un prestataire de services cloud ou de services de paiement, peut perturber les opérations de l’institution.

Incidents impactant les clients ou le public

Les incidents qui affectent directement les utilisateurs finaux ou exposent les clients à des risques, sont cruciaux à déclarer.

- Perturbation des services clients : Un incident où les clients ne peuvent pas accéder à leurs services financiers, comme l’impossibilité d’effectuer des paiements ou de consulter leur solde en ligne pendant une période prolongée.

- Violation de la confidentialité des données des clients : Toute situation où des données confidentielles des clients (comme des informations bancaires) sont compromises, que ce soit à cause d’une faille de sécurité ou d’une erreur humaine.

Incidents affectant la résilience des infrastructures critiques

Les infrastructures critiques regroupent l’ensemble des systèmes et réseaux indispensables au bon fonctionnement du secteur financier, notamment ceux utilisés pour le traitement des paiements, le règlement des transactions, la gestion des données sensibles, ainsi que la protection des biens et des personnes.

Ces infrastructures doivent garantir à tout moment la disponibilité, la sécurité et la continuité des services essentiels. Leur défaillance peut se traduire par différents types d’incidents, tels que :

- Pannes d’infrastructures critiques : Une panne majeure dans des infrastructures essentielles pour les opérations financières, comme les systèmes de compensation ou de règlement, qui pourrait affecter plusieurs institutions financières ou des marchés entiers. Par exemple, une défaillance d’un réseau interbancaire de paiement.

- Inaccessibilité aux data centers ou aux plateformes informatiques de secours (sites de rebond) en raison d’incidents physiques, d’événements climatiques, d’actes de malveillance ou de cyberattaques.

- Atteintes à la protection des données ou aux dispositifs de sécurité, compromettant la confidentialité des informations critiques ou la sécurité des personnels et des actifs matériels.

CRITERES DE NOTIFICATIONS DANS LE CADRE DE DORA

La notification des incidents (article 19 à 21) n’est pas seulement basée sur leur existence, mais sur leur impact significatif. Ci-dessous les principaux critères qui justifient la déclaration.

Perturbation significative des services

Un incident doit être notifié s’il entraîne une interruption prolongée ou une dégradation importante des services financiers. Par exemple, si un incident empêche les clients de réaliser des paiements pendant plusieurs heures, affectant l’accès à leurs comptes, cela nécessite une notification rapide.

Impact sur la stabilité du marché

Si l’incident peut compromettre la stabilité d’un marché financier ou nuire à la confiance du public dans le système financier, il doit être déclaré. Par exemple, une attaque de grande envergure sur un système de bourse ou de marché des changes peut entraîner des perturbations à l’échelle de l’ensemble du marché.

Répercussions sur plusieurs acteurs ou secteurs

Les incidents affectant plusieurs institutions ou acteurs financiers, comme une défaillance d’un fournisseur de services tiers qui impacte plusieurs entités, sont également soumis à une déclaration obligatoire. C’est particulièrement pertinent pour les fournisseurs de services critiques tels que les plateformes de paiement ou les infrastructures de communication.

PROCESSUS DE DECLARATION DANS LE CADRE DE DORA

Le processus de déclaration des incidents repose sur une série d’étapes structurées. Ce processus garantit que les incidents affectant les technologies de l’information et de la communication (TIC) dans les entités financières sont rapidement signalés et traités de manière cohérente.

Identification de l’incident

Les institutions financières doivent disposer de mécanismes internes permettant d’identifier rapidement si un incident a un impact significatif. Ce processus d’identification nécessite une surveillance continue des systèmes et des alertes automatiques pour détecter toute anomalie.

Notification aux autorités compétentes

En cas d’incident majeur, l’entité doit informer les autorités compétentes, telles que l’Autorité Européenne des Marchés Financiers (ESMA) ou les régulateurs nationaux. La notification doit être faite dans les 24 heures suivant la détection de l’incident.

Informations à fournir

Les institutions doivent fournir un certain nombre d’informations aux régulateurs lors de la notification de l’incident :

- Nature et gravité de l’incident : Faire une description claire de l’incident, y compris le type de défaillance et son origine.

- Impact immédiat sur les services et les clients : Indiquer combien de clients ou de services ont été affectés et dans quelle mesure.

- Mesures prises : Préciser les actions entreprises pour contenir l’incident et minimiser son impact.

- Estimation de la reprise : Donner une estimation du temps nécessaire pour rétablir l’intégralité des services.

- Coordination avec les autorités compétentes : Détailler sur la manière dont l’institution a collaboré avec les régulateurs ou d’autres parties prenantes pour résoudre l’incident.

Suivi et rapport post-incident

Après la déclaration initiale, les institutions doivent soumettre un rapport détaillé sur la gestion de l’incident. Ce rapport doit inclure une analyse des causes profondes, les actions correctives mises en place, et les leçons tirées pour prévenir des incidents similaires à l’avenir.

Cette section illustre concrètement les types d’incidents susceptibles d’être déclarés au titre du règlement DORA.

Les exemples ci-dessous visent à montrer comment un événement technique ou de cybersécurité peut être qualifié d’incident majeur au sens des articles 17 à 19 du règlement.

EXEMPLES D’INCIDENTS A DECLARER

Exemple 1 : cyberattaque majeure

Une attaque par ransomware touche le système d’information d’une banque de détail, chiffrant l’ensemble des serveurs internes et bloquant l’accès aux applications critiques (banque en ligne, traitement des paiements, messagerie interne).

Conséquences immédiates :

- Interruption totale des services pour l’ensemble des clients pendant plus de 24 heures.

- Inaccessibilité des comptes et impossibilité d’effectuer des virements ou paiements.

- Exfiltration potentielle de données sensibles (identité, IBAN, documents d’identité).

Mesures prises :

- Activation du plan de continuité d’activité (PCA) et basculement vers un site de secours.

- Notification de l’incident à l’autorité compétente dans un délai de 24 heures.

- Intervention d’une équipe de cybersécurité pour l’analyse forensique et la remédiation.

- Communication contrôlée auprès des clients et renforcement temporaire de la surveillance réseau.

Motif de déclaration DORA :

Il s’agit d’un incident classé majeur au regard de sa durée, de son impact client, et du risque de fuite de données personnelles.

Cet exemple illustre les exigences de déclaration prévues à l’article 19 du règlement (UE) 2022/2554, relatives aux incidents de sécurité significatifs.

Exemple 2 : panne de système

Une panne majeure d’un prestataire de services cloud hébergeant les applications métiers d’une société de gestion de portefeuille entraîne une indisponibilité complète des systèmes de reporting et de transaction.

Conséquences immédiates :

- Suspension de l’accès aux portefeuilles clients et impossibilité d’exécuter des ordres de bourse.

- Retards importants dans la communication réglementaire et le calcul des valeurs liquidatives.

- Impact transversal sur plusieurs entités du groupe et partenaires externes.

Mesures prises :

- Déclenchement du plan de reprise d’activité (PRA) et transfert temporaire des opérations sur un environnement de secours.

- Communication coordonnée avec le prestataire cloud pour rétablir la disponibilité.

- Évaluation du risque de non-conformité réglementaire (reporting retardé, obligations clients non respectées).

Motif de déclaration DORA :

Il s’agit d’un incident qualifié de majeur du fait de son impact opérationnel significatif, de la perturbation prolongée des services financiers, et du caractère tiers critique du prestataire concerné.

Ce type d’incident relève des articles 18 et 19 du règlement DORA, relatifs à la classification et à la notification des incidents liés aux TIC.

CONCLUSION

Le Sénat a adopté le 12 mars le projet de transposition de la directive (UE) 2022/2556 du 14 décembre 2022, qui accompagne le règlement DORA. Cette transposition s’inscrit dans le cadre du projet de loi relatif à la résilience des infrastructures critiques et au renforcement de la cybersécurité. Ce projet aborde :

- Mise en place d’un guichet unique pour la notification des incidents majeurs liés aux TIC et des cybermenaces significatives conformément à l’article 19 du règlement DORA

- Fusion des dispositifs de déclaration d’incidents prévus par la directive DSP2 et le règlement DORA

ANNEXES

ANNEXE 1

DORA : Règlement (UE) 2022/2554 du Parlement européen et du Conseil du 14 décembre 2022 sur la résilience opérationnelle numérique du secteur financier et modifiant les règlements (CE) no 1060/2009, (UE) no 648/2012, (UE) no 600/2014, (UE) no 909/2014 et (UE) 2016/1011 (Texte présentant de l’intérêt pour l’EEE)

CHAPITRE III

Gestion, classification et notification des incidents liés aux TIC

Article 17 : Processus de gestion des incidents liés aux TIC

Article 18 : Classification des incidents liés aux TIC et des cybermenaces

Article 19 : Déclaration des incidents majeurs liés aux TIC et notification volontaire des cybermenaces importantes

Article 20 : Harmonisation du contenu et des modèles des rapports de notification

Article 21 : Centralisation des notifications d’incidents majeurs liés aux TIC

Article 22 : Retour d’information en matière de surveillance

Article 23 : Incidents opérationnels ou de sécurité liés au paiement concernant les établissements de crédit, les établissements de paiement, les prestataires de services d’information sur les comptes et les établissements de monnaie électronique

ANNEXE 2

DORA – RÈGLEMENT DÉLÉGUÉ (UE) 2024-1772 DE LA COMMISSION – CLASSIFICATION DES INCIDENTS